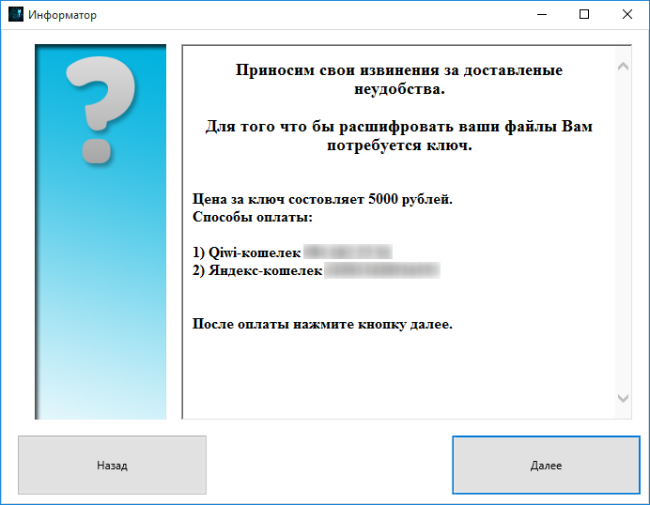

Вирус нацелен на российских пользователей. Стало известно, что программа шифрует графические и текстовые файлы, а затем требует с пользователя выкуп в размере 5 тысяч рублей.

Обнаруженный зловред является ботом Telegram. Так, его разработчики заранее получили уникальный токен (позволяющий идентифицировать бота) от серверов мессенджера и поместили его в тело вируса. С помощью этого приема вредоносная программа может использовать публичный API мессенджера и поддерживать связь со злоумышленниками. Шифровальщик, например, извещает мошенников о заражении компьютера посредством отправки в чат соответствующего сообщения.

Для шифрования зловред использует простейший алгоритм. В зависимости от настроек программа добавляет зашифрованному файлу расширение .Xcri или вообще не вносит изменения в название файла.

Жертвам этого шифровальщика эксперты не рекомендуют платить выкуп злоумышленникам. Для разблокировки файлов можно обратиться в службу поддержки «Лаборатории Касперского». Антивирусные аналитики видят, что исходящая от шифровальщиков угроза растет быстрыми темпами. Поэтому специалисты делают все возможное, чтобы помочь пользователям избавиться от этой проблемы. Так, в публичный доступ выкладываются соответствующие утилиты для расшифровки. Кроме того, в защитные решения «Лаборатории Касперского» включаются новые функции, которые позволяют распознавать шифровальщиков по поведению. Новый шифровальщик, использующий протокол Telegram, детектируется как Trojan-Ransom.Win32.Telecrypt.

Также стало известно, что эксперты «Лаборатории Касперского» зафиксировали мощные DDoS-атаки на несколько крупных российских банков, которые начались во вторник, 8 ноября. Кибермошенники атаковали web-сайты не менее пяти известных финучреждений (включая Сбербанк), входящих в топ-10. Сообщается, что эта серия атак стала первой в 2016 году масштабной DDoS-волной, которая направлена на российские банки.

Злоумышленниками используются многовекторные атаки типов http-flood (для перегрузки веб-сервера и прекращения доступа к ресурсу) и syn-flood (для исчерпания ресурсов операционной системы). Такие сложные атаки почти невозможно отбить при помощи стандартных средств защиты, используемых операторами связи.

Средняя продолжительность одной атаки составила не менее часа, при этом самая долгая атака длилась около 12 часов. Стоит отметить, что некоторые банковские учреждения подвергались атакам неоднократно (серии включали 2-4 атаки с небольшим интервалом, при этом их мощность могла достигать 660 тысяч запросов за секунду).

Злоумышленники используют для атаки ботнет – сеть зараженных устройств, состоящую из 24 тысяч машин. Свыше половины входящих в ботнет устройств расположены на территории США, Тайваня, Индии и Израиля. Сообщается, что в этих атаках в общей сложности участвовали машины из трех десятков стран.

По словам экспертов, российские финучреждения часто сталкиваются с DDoS-атаками. Такие инциденты могут вызвать трудности при проведении клиентами операций в системах онлайн-банкинга. Кроме того, подобные атаки могут быть отвлекающим маневром во время сложных целевых атак на банки.